VRP系统——4

用户登录配置与管理

当装备作为服务器时,用户可以通过Console口、Telnet、STelnet(安全Telnet)或Web方式登录交换机。STelnet登录方式也称为SSH(Secure Shell,安全外壳)登录方式,是基于SSL协议进行的。装备作为客户端时,可以从装备通过Telnet或STelnet方式登录其他装备。

这个知识点有些前面说过,不过有句话说得好,重要的事情说3遍,这里是重要的内容练3遍。

1、命令行登录方式

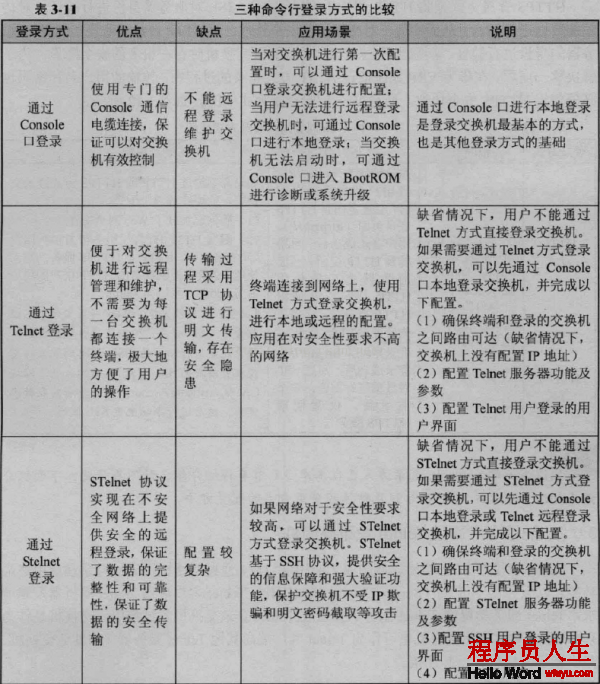

Console口、Telnet或STelnet3种登录方式都属于命令行登录方式。下面是1个比较:

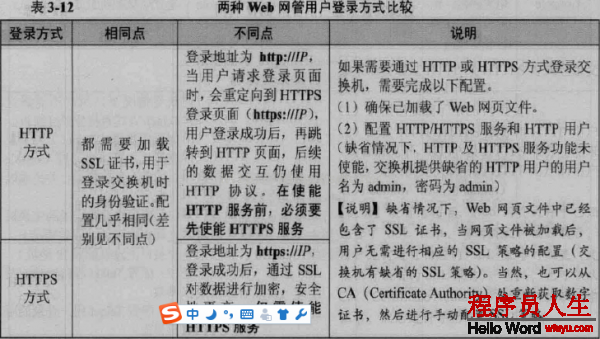

2、Web网管登录方式

通过HTTP或HTTPS方式登录交换机。HTTPS登录方式是将HTTP和SSL结合,通过SSL对服务器身份进行验证,对传输的数据进行加密,实现安全管理。

3、配置用户通过Telnet登录交换机

Telnet协议在TCP/IP协议族中属于利用层协议,通过网络提供远程登录和虚拟终端功能。以服务器/客户端(Server/Client)模式工作。

配置任务重要节点进程:

1、配置Telnet服务器功能和参数:包括使能Telnet服务器和Telnet服务器参数配置

2、配置Telnet用户登录的VTY用户界面:指定可用于Telnet登录的VTY用户界面,配置VTY用户界面属性,这包括VTY用户界面的用户优先级、验证方式、呼入/呼出限制等。

3、配置Telnet类型的本地用户AAA验证方式:包括2步配置验证方式为AAA时的用户名和密码,并支持Telnet,如果采取的是密码验证或不验证,则不需要进行本项配置任务。

4、从终端通过Telnet登录。

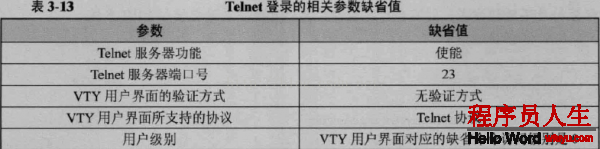

华为S系列交换机有关Telnet登录的参数缺省配置:

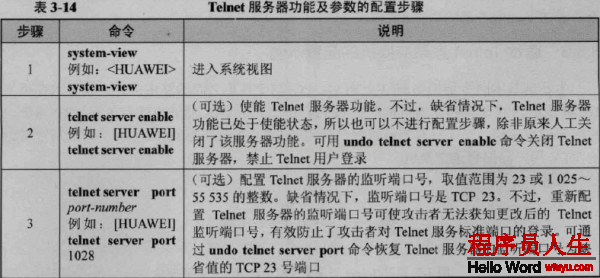

配置Telnet服务器功能和参数:

从终端通过Telnet登录装备:

telnet ip-address port

Telnet登录管理:

display users [all] 、display tcp status 查看当前建立的所有TCP连接情况、display telnet server status 查看Telnet服务器的状态和配置信息。

配置实例:

要求及思路:要求——Telnet登录方式采取VTY虚拟线路,采取AAA验证方式,需要通过ACL控制允许通过Telnet的终端;

思路——1)配置VTY用户界面属性,指定支持Telnet服务的VTY用户界面,并在指定的VTY用于界面下配置ACL策略控制允许Telnet登录的终端,保证只有当前管理员使用的PC才能登录交换机;2)配置Telnet登录的AAA验证方式,并创建AAA验证的本地用户和密码,和支持的Telnet服务和命令访问级别;3)使能Telnet服务器,并配置Telnet服务器属性。

配置具体步骤:

关闭终端提示信息:装备配置改变后,会有提示信息出现,致使界面显示混乱,使用undo terminal monitor关闭。

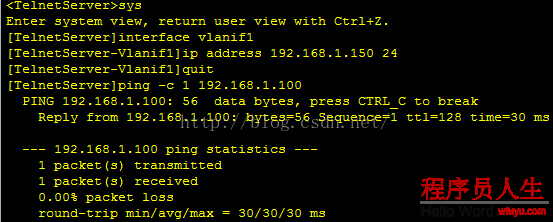

1)配置交换机的管理IP,以便于登录,这里设置vlan1接口的IP:192.168.1.150/24。

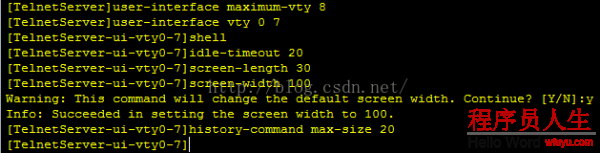

2)配置Telnet登录所用VTY用户界面的属性,指定VTY0~7这8条VTY虚拟通道可用:

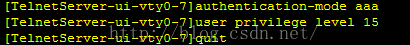

3)配置Telnet登录VTY用户界面的AAA验证方式和用户级别。

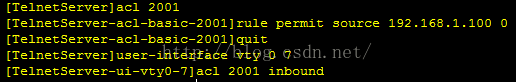

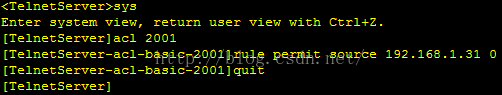

4)配置控制通过Telnet访问交换机的用户ACL策略。

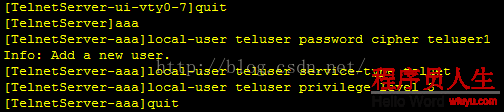

5)创建用于Telnet登录AAA验证的用户名和密码,对Telnet服务的支持,和用户访问级别。

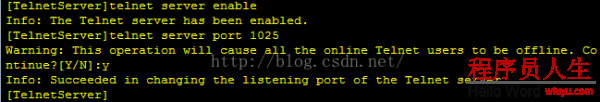

6)使能Telnet服务器功能,并配置Telnet服务器的监听端口号。

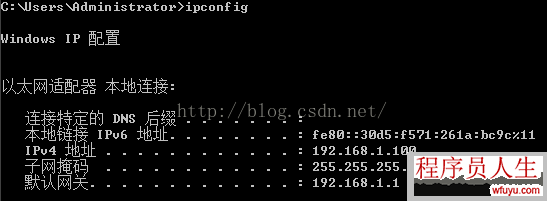

7)客户端登录测试

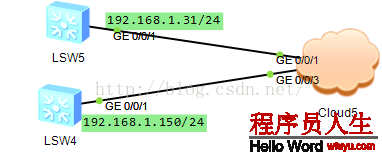

做1测试,增加1台交换机,以下图:

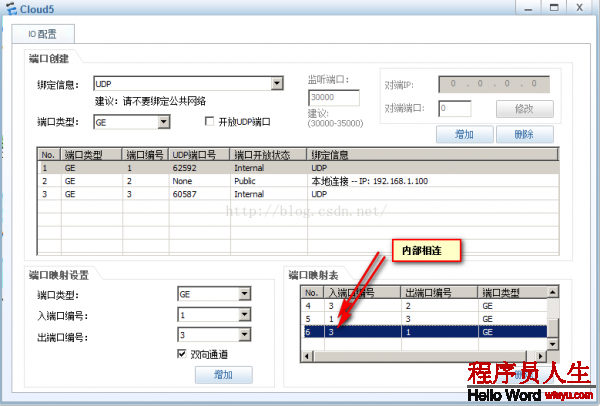

配置交换机ip为192.168.1.31,进行云配置:

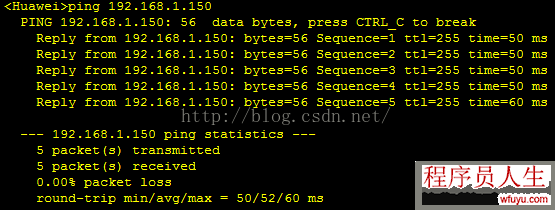

这样从31交换机ping150就可以ping痛:

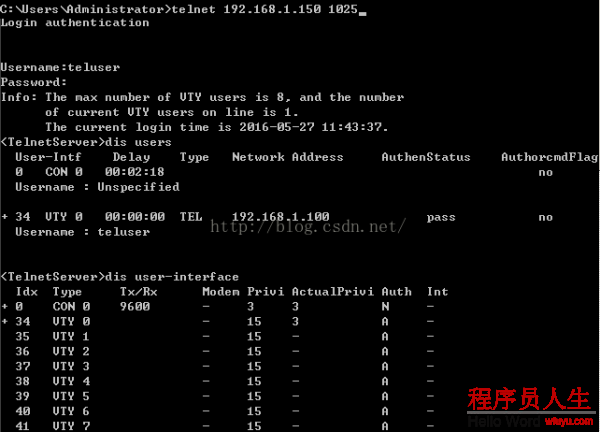

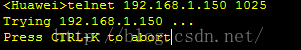

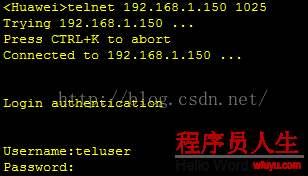

进行telnet

没法成功。配置150上的acl,

然后在31交换机上telnet:

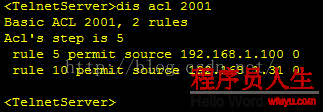

显示已能够登录上了,说明ACL的配置起作用了。看1下acl

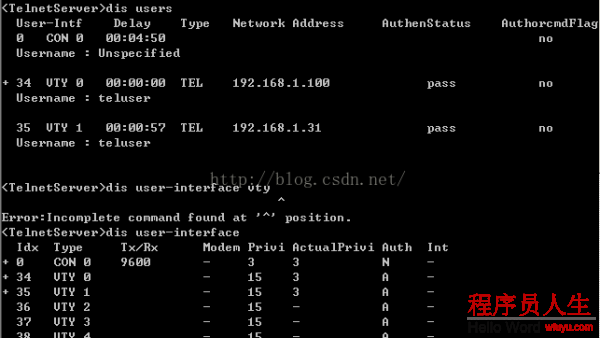

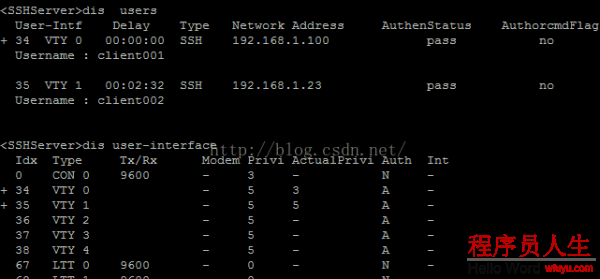

看1下现在的登录用户情况:

Console登录,telnet在VTY0和1上有两个登录。

4、配置用户通过STelnet登录交换机

STelnet(Secure Telnet)是基于SSH(Secure Shell)协议,在传输进程中客户端和服务器端之间需要经过协商,建立安全传输连接,SSH通过以下措施实现在不安全的网络上提供安全的远程登录。

-- 支持RSA(Revest-Shamir-Adleman)和DSA(Digital Signature Algorithm,数字签名算法)加密、认证方式,RSA用于对发送的数据进行加密和数字签名,DSA仅用于对数据进行数字签名。

-- 支持用加密算法DES(Date Encryption Standard)、3DES、AES128(Advanced Encryption Standard 128)对用户名密码和传输的数据进行加密。

华为S系列交换机支持SSH服务器功能和客户端功能。但作为SSH客户端只支持SSH2版本。

配置任务重要节点进程:

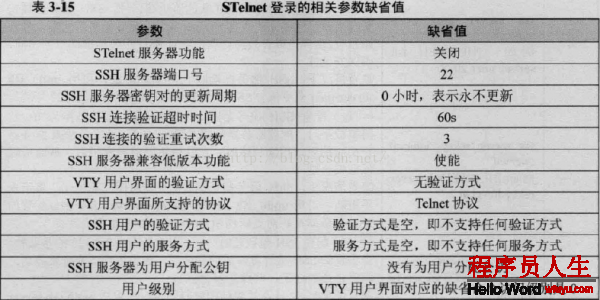

1、配置STelnet服务器功能及参数:包括服务器本地密钥对生成、STelnet服务器功能的开启和服务器参数的配置,如监听端口号、密钥对更新时间、SSH验证超时时间或SSH验证重试次数等。

2、配置SSH用户登录的用户界面:包括VTY用户界面的用户优先级、用户验证方式(仅可选择AAA验证模式)、支持SSH协议及其他VTY用户界面属性。

3、配置SSH用户:包括SSH用户名和密码、验证方式和服务方式等。

4、用户通过STelnet登录。

配置STelnet服务器功能和参数

STelnet服务器功能和参数配置步骤见下表,主要包括创建用于传输数据加密的SSH本地密钥对,使能STelnet服务器功能,配置SSH监听端口、SSH秘钥更新周期、SSH验证重试次数、SSH连接超时等。

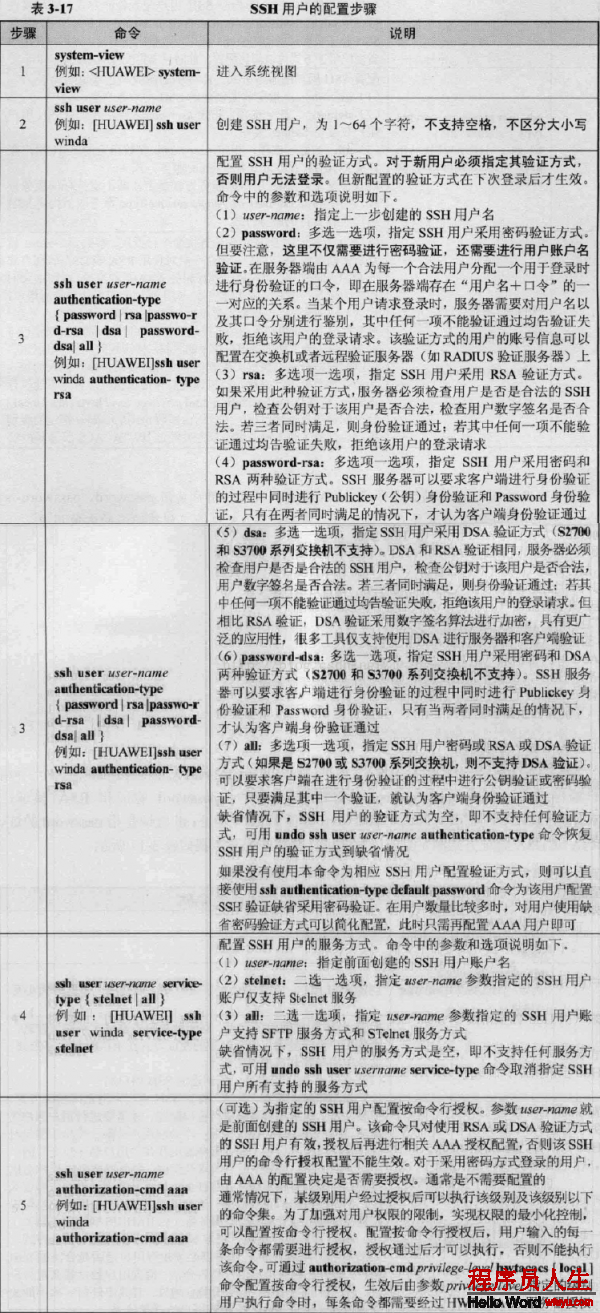

配置SSH用户

S系列交换机支持RSA、DSA、password、password-rsa、password-dsa和all6种用户验证方式。其中password-rsa验证需要同时满足password验证和RSA验证;password-dsa验证需要同时满足password验证和DSA验证;all验证是指password验证、RSA或DSA验证方式满足其中1种便可。

这里的password验证要依托AAA实现,所以当用户使用password、password-rsa、password-dsa验证方式登录装备时,需要在AAA视图下创建同名的本地用户。如果SSH用户使用password验证,则只需要在SSH服务器端生本钱地RSA或DSA密钥;如果SSH用户使用RSA或DSA验证,则需要在服务器端和客户端都生本钱地RSA或DSA密钥对,并且服务器端和客户端都需要将对方的公钥配置到本地。

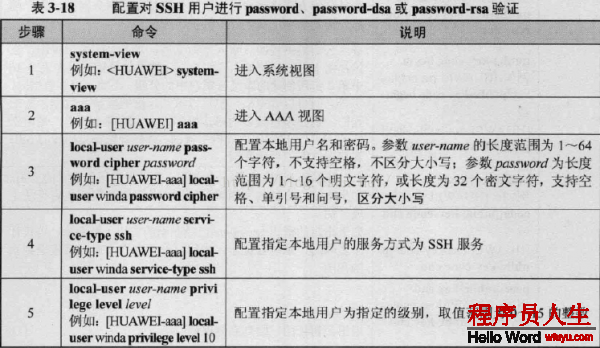

如果对SSH用户进行password验证(password、password-rsa、password-dsa)还需要进行表3⑴8所示配置;如果对SSH用户进行rsa或dsa验证(包括dsa、rsa、password-dsa或password-rsa)还需进行3⑴9表配置;如果对SSH用户进行password-rsa或password-dsa验证,则AAA用户和RSA或DSA公钥都需要进行配置,即要同时进行表3⑴8和3⑴9配置。

依照上面的解释,这里的local-user的user-name应当与ssh创建的用户名相同。(password的验证是借助于AAA来进行验证。)

STelnet登录管理

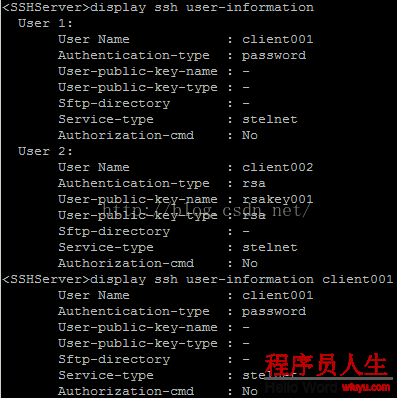

-- 使用display ssh user-information [username]命令在SSH服务器端(也就是交换机装备)查看SSH用户配置信息。如不指定SSH用户,可以查看SSH服务器端所有的SSH用户配置信息。

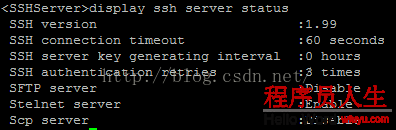

-- 使用display ssh server status命令查看SSH服务器的全局配置信息。

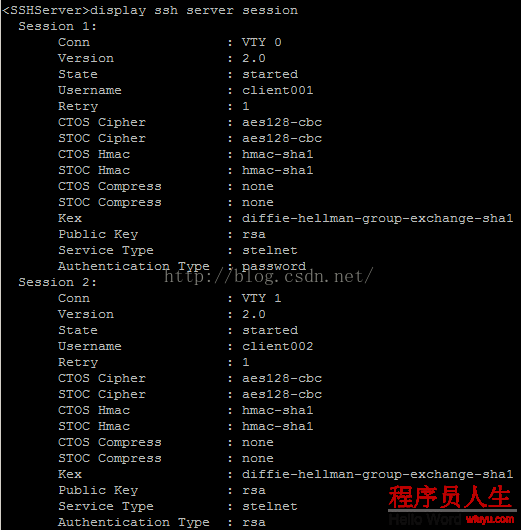

-- 使用display ssh server session命令在SSH服务器端查看与SSH客户端连接的会话信息。

通过STelnet登录交换机的配置实例:

交换机的ip为192.168.1.150,在SSH服务器端配置两个登录用户为client001、client002,client001通过password验证方式登录SSH服务器,client002通过rsa验证方式登录SSH服务器。

基本配置思路:

要求采取STelnet方式(采取的是SSH服务)登录VRP系统,所用也是VTY用户界面。

1)client001采取password验证方式,所以事前安装好SSH服务客户端软件,client002采取RSA验证方式,除安装SSH服务客户端软件,还需要生成用于RSA验证所需的本地RSA公钥对和服务器密钥对。SSH用户有password、RSA、passwor-rsa、DSA、password-dsa、all6种认证方式,如果SSH用户的认证方式为password、password-rsa、password-dsa,必须在服务器端配置同名的本地用户;如果SSH用户的认证方式为RSA、password-rsa、DSA、password-dsa和all,则在服务器端应保存SSH客户真个RSA或DSA公钥。

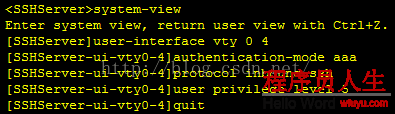

2)配置STelnet登录用户所用VTY用户界面,并设置它们支持SSH服务,采取AAA验证方式和用户级别。

3)在配置为SSH服务器的交换机端生本钱地密钥对和服务器密钥对,实现在SSH服务器端和SSH客户端进行安全的数据交互。

4)在SSH服务器端开启STelnet服务功能,并创建SSH用户client001、client002,并分别指定password验证方式和RSA验证方式,配置client001用户密码、用户级别和支持SSH服务。

5)用户client001和client002分别以STelnet方式实现登录SSH服务器。

具体配置步骤:

1)配置STelnet登录用户所用的VTY用户界面属性,包括指定AAA验证方式,支持SSH服务和用户级别:

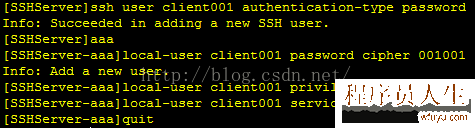

2)新建用户名为client001的SSH用户,且验证方式为password,并为其配置AAA验证所需的密码,用户级别(这里设3级)和SSH服务支持:

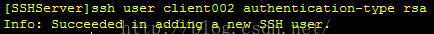

3)新建用户名client002的SSH用户,且验证方式为RSA:

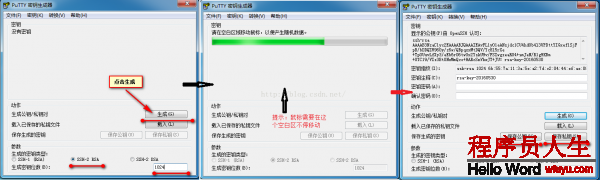

4)在终端分别安装支持SSH服务的Putty终端软件,在client002终端运行puttygen.exe,生成公钥和私钥两个文件:

保存的公钥为key.pub,私钥为private.ppk。(在上图最后1步保存时,保存公钥的类型为所有文件,保存私钥的文件类型为.ppk)。生成的秘钥类型,看第1图,为SSH⑵ RSA,秘钥位数为1024。

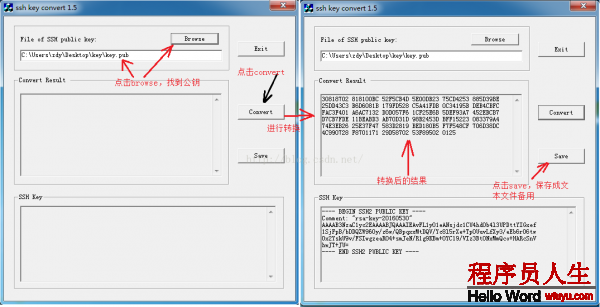

然后运行sshkey.exe,

选择browse,找到上1步生成的公钥文件key.pub,然后点击vonvert,就会将公钥转换为需要的编码格式(默许是per),然后保存,我保存成文本文件key.txt。

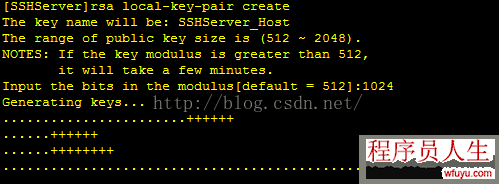

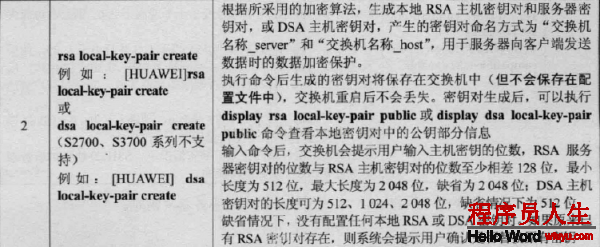

5)在SSH服务器端使用rsa local-key-pair create命令生本钱地RSA密钥对(秘钥位也为1024位),用于服务器端向SSH用户client002传输数据时的数据加密保护。

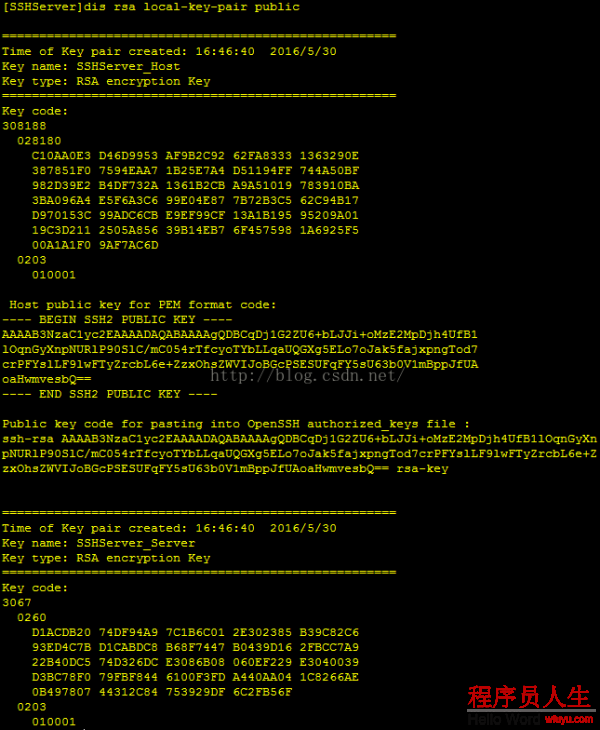

使用命令:display rsa local-key-pair public查看生成的公钥信息:

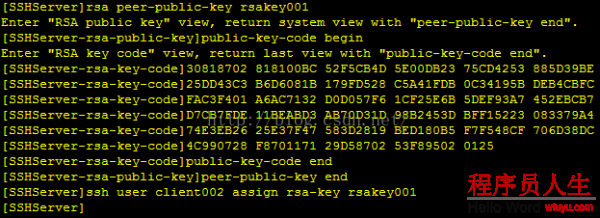

6)在SSH服务器端配置client002端上产生的RSA公钥,并为SSH用户创建client002绑定在其客户端上创建的RSA公钥,以实现SSH服务器对SSH用户client002的验证。在履行public-key-code begin命令后的提示符下输入前面得到的client002客户端RSA公钥(就是上1步转换后得到的key.txt的内容)。

最后1句ssh user client002 assign rsa-key rsakey001 将配置的公钥rsakey001与client002进行了绑定。

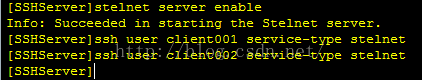

7)在SSH服务器上使能STelnet服务功能,并配置SSH用户client001、client002的服务方式为STelnet。

8)通过STelnet登录交换机测试:

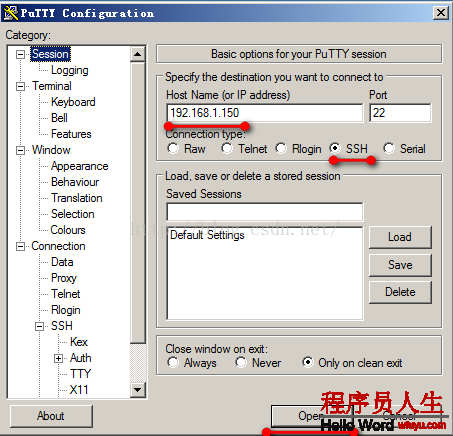

首先是client001:打开putty,输入交换机的ip地址选择协议为ssh,用password验证方式连接SSH服务器,然后单击open

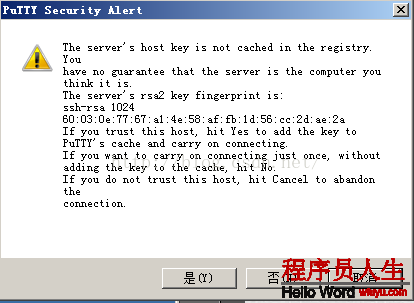

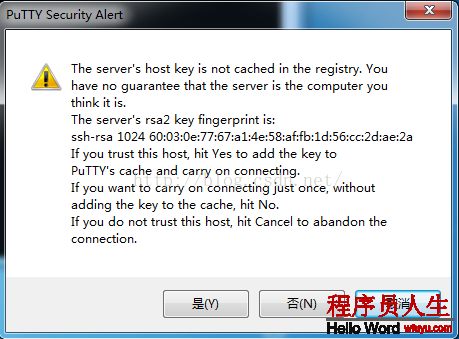

(或许默许就是password验证方式吧,具体在甚么地方能看出是password验证的??我没发现)open后出现提示

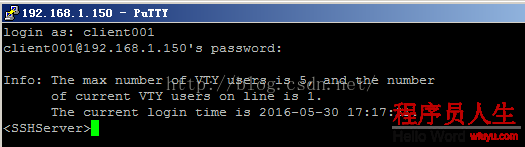

点击是,出现登录画面:

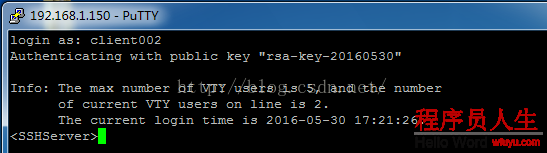

输入用户client001,输入密码001001,登陆成功。

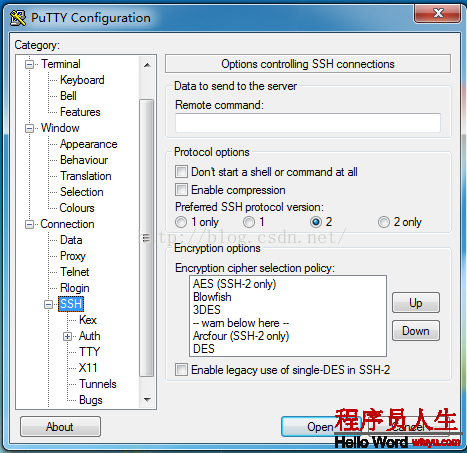

测试client002登录,运行putty,开始的界面都相同,输入地址,端口,选择ssh,然后需要点击左边的SSH:

、

版本选择2(默许值),然后点击左边Auth:

点击browse,选择本地的私钥文件,就是前面我们生成的私钥private.ppk,然后点击open,出现提示:

选择是,出现登录界面:

这里就要注意了,因为client002只是使用rsa验证,所以没有密码输入这1项,输入用户名后直接就进入系统了。

使用display命令查看用户及SSH服务器状态:

疑问:就是rsa local-key-pair create命令,该命令生成的密钥对交换机名称_Host和交换机名称_Server,通过上面第5)步看出,不明白的是下面的解释:

主机密钥对和服务器密钥对,这是1对(公钥私钥)还是两对,主机密钥对有公钥和私钥,服务器密钥对也是有公钥和私钥????服务器秘钥对有甚么作用???

上一篇 C#中的数据类型